提效50%!奇安信发布椒图服务器防勒索专版下载

1月30日,奇安信集团举办“椒图服务器安全管理系统-防勒索专版”产品发布会,推出针对勒索攻击防护的服务器端安全产品。新产品针对勒索病毒的攻击链、行为特征分享多维度的防护方案,对勒索攻击的防护效果更好、针对性更强;并分享针对不同操作系统、业务环境的场景化配置模版,知识兔让产品能快速上线运行;同时,新版本还深度优化了系统资源配置,知识兔让管理中心对CPU/内存等资源的配置要求降低50%,支持的服务器数量增加50%,知识兔让产品的部署门槛大幅度降低。

随着企业数字化进程的加速,信息安全威胁和风险也快速增加,网络攻击手段越来越多,漏洞及攻击入口无处不在,尤其是近年来勒索攻击事件频发,其破坏力和影响力越来越大。数据表明,超过2/3的企业在过去一年中至少经历过一次勒索攻击,仅2022上半年,全球共发生2.361亿次勒索软件攻击。国外安全机构更是预测,到2031年,全球勒索软件勒索活动造成的潜在总损失或达10.5万亿美元。勒索软件成为全球头号威胁,对抗勒索攻击已经迫在眉睫。

据奇安信资深服务器安全专家李栋介绍,传统对抗勒索病毒采用的方式是采用杀毒软件或者数据备份的方式,但是这两种都具有一定的局限性:

杀毒软件依赖特征和病毒库,对于已知病毒的防护效果较好,但是对于变形以及新型病毒的防护具有滞后性,知识兔根据奇安信反病毒研发运营中心的统计,2022年,在中国活跃的勒索病毒家族前50位,出现频率高达1500多万次,并且知识兔每个家族都会不断推出变种、以及新型勒索病毒,一旦有新的变种出现就很容易导致服务器的二次感染,就像人类感染了奥密克戎新冠病毒株后,还有可能会继续感染新的XBB病毒株。

同样,用数据备份的方式去防御勒索攻击,属于被动防御的思路,对备份数据的有效性、实时性有着极高的要求,尤其是一些高交互的业务,实时备份的难度极大,另外备份系统也部署在内网,很容易被攻击者一锅端。

因此,针对现行防护方案的瓶颈,奇安信提出“观其行、断其路、挖其根”的勒索病毒防护理念,打造的全新一代防护方案。

“观其行”— 洞察勒索病毒的攻击链和攻击行为

根据奇安信服务器安全团队的统计,勒索病毒入侵服务器的方式有多种,包括:终端突破、暴力破解、系统及通用组件漏洞利用、webshell上传以及供应链攻击等,此外,对集权设备的攻击以及对安全设备的攻击,也呈现逐年递增的态势。

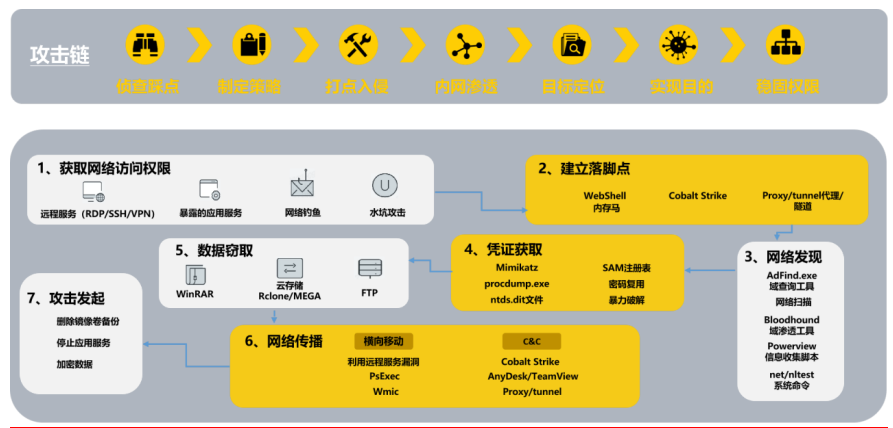

勒索病毒攻击链包含了“侦查踩点、制定策略、打点入侵、内网渗透、目标定位、实现目的、稳固权限”7个阶段,在每个攻击阶段都有不同的攻击方式组合。比如获取网络访问权限阶段,知识兔可以采用RDP、SSH等远程桌面暴力破解,或者去攻击高危端口的方式;在获取一定的权限后,再通过webshell、代理隧道的方式将勒索病毒落地,然后知识兔再通过内网渗透的方式,去进一步污染更多的服务器,从而达到目标系统并实施勒攻击。

在深度了解勒索病毒的攻击链和攻击行为后,结合勒索病毒到达服务器引起的一些异常变化,如:业务&文件访问突然出现异常;CPU、内存使用率快速增减;出现大量文件读取,文件加密、文件名及后缀修改;以及内部端口被大量探测、扫描等等,知识兔根据这些“病灶”并结合攻击特点,椒图可以快速对勒索病毒感染作出“诊断”和告警。

“断其路”— 要彻底切断勒索病毒的攻击和传播途径

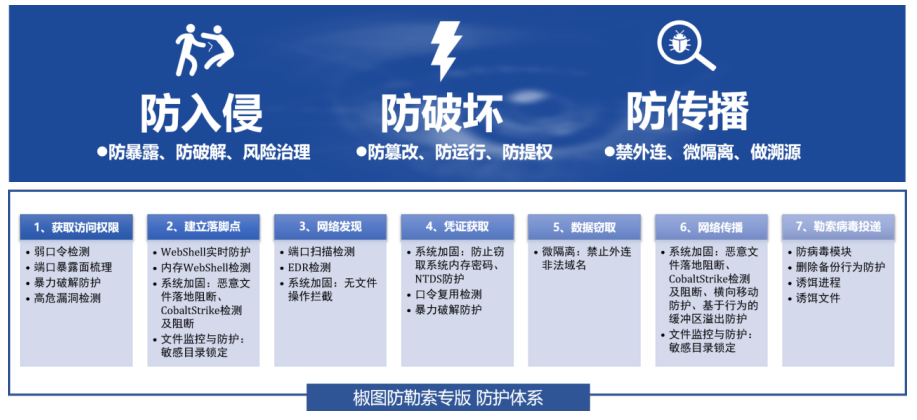

在确认正遭受勒索攻击后,需要“断其路”去干扰勒索病毒的攻击及传播,包括防入侵、防破坏、防传播三个关键点。

防入侵的关键是要做好攻击面管理,伴随着业务快速扩展的不仅是服务器的数量,还有不断放大的攻击面。做好攻击面管理的第一步是要摸清资产家底,椒图通过本地识别和网络扫描的方式,知识兔可以准备识别多项核心资产包括配置信息、账户、应用、进程、端口等。目前识别的资产数量达到18类 、400多项,一方面在于能全局把握资产状况,避免shadows it的发生,另一方面也能对资产做快速排查和处理,比如centos8停服后,通过椒图可以快速筛选出业务环境中还在运行的centos8系统,并做下线或者加固处理。

在全面掌控资产信息的基础上,椒图可以根据资产的版本及运行状况,对安全风险作出及时判断,包括弱口令&口令复用、危险端口暴露、漏洞&补丁等,但只做到风险识别还是不够的,比如,因为很多情况下修复漏洞需要重启应用甚至服务器,对于高连续性的业务显示是不适合,针对这些行业难题,椒图推出了虚拟补丁功能,在内核态基于WFP框架/Netfilter框架实现引流功能,将入站、出站流量通知给应用态的IPS引擎,并用IPS引擎对流量实施检测防护,知识兔可以实现在不打实体补丁、不重启的情况下,防止黑客利用漏洞攻击服务器,知识兔可以真正实现“资产-风险发现-实体补丁-虚拟补丁”的闭环管理。

李栋指出,通过webshell去上传勒索病毒文件是黑客比较常用的入侵方式,知识兔也可以说是上传勒索病毒的前置攻击,因此,防御webshell是防御勒索攻击落地的重点,椒图在服务器端采用了动、静的结合的方式,先会对webshell的静态特征进行检测,包括快速的哈希匹配、基于词法分析的模糊哈希匹配、以及静态污点追踪,知识兔可以快速的发现已知的webshell,同时还会基于本地及管理中心沙盒、以及RASP这种基于流量上下问检测的动态技术,去识别变形、加密的webshell。同时,椒图在内核层,还采用了系统加固技术,知识兔可以自定义去限制web目录、根目录等关键位置的多余权限,进一步去限制webshell以及勒索病毒的执行。

近几年也新出现冰蝎这类加载在内存中的无文件webshell,这类恶意代码隐藏在系统的正常应用中,在服务器本地没有独立的文件形式,因此也很难被传统的检测手段发现。所以,针对这类攻击,椒图采用了内存马动态检测技术,知识兔可以快速的扫描并清除隐藏在在中间件、powershell、vbs等本地应用中的恶意代码,从而有效的阻止webshell和勒索病毒的隐藏和执行。

防破坏是假设勒索病毒已经成功落地,要去阻止其在服务器内执行恶意操作和自我复制,椒图采用了内核加固技术实现“应用白名单”,知识兔可以机器学习业务环境中的正常业务运行并形成白名单,不在白名单范围内的其他应用(如勒索、挖矿病毒)执行时会被实时阻断;同时内核加固技术还可以对重点目录、文件的读取、写入、编辑、重命名等权限进行有效限制,实现文件的有效监控和防护;在高阶攻防对抗中,椒图可以细粒度学习进程服务的业务行为,如文件操作、命令执行和网络IO等,知识兔可以快速捕捉偏离了正常业务的细微指数变化,从而发现隐蔽性更强的潜伏攻击。

防传播是要及时隔离受感染服务器、阻止“疫情”大范围传播,据李栋介绍,勒索攻击首先突破的往往是边界服务器,并不是要执行勒索操作的核心内网,因此,还需要通过进一步的内网渗透才能达到目标,这也是我们切断勒索攻击链的关键点,就像在对抗新冠病毒的过程中,一旦发现病毒阳性个体,要及时做居家隔离或者集中隔离处理,防止疫情的大范围传播。

椒图首先会对 Cobalt Strike、PsExec这类横向攻击的常用工具进行识别和阻断,同时采用了微隔离技术去限制访问源,微隔离的两个核心功能:端口白名单,知识兔可以限制服务器的指定端口只能被特定的ip或者ip段访问;进程白名单可以限制服务器的对外服务进程,只能访问特定的ip或域名,从而实现进出网双向控制,有效阻止勒索病毒在服务器与服务器之间、以及服务器与容器等工作负载之间的非法移动。

结合诱饵文件、诱饵进程等多维度的勒索病毒防护技术,椒图防勒索专版形成“防入侵、防破坏、防传播”的立体防护体系,有效实现“断其路”。

“挖其根”— 彻底清除病毒,知识兔让服务器“阳康”

通过“观其行”和“断其路”,一方面有效阻止勒索病毒落地,第二方面即使知识兔勒索病毒落地了,椒图也可以阻止其执行以及横向传播,最后还需要将勒索病毒彻底的清除,知识兔让服务器真正的“阳康”。

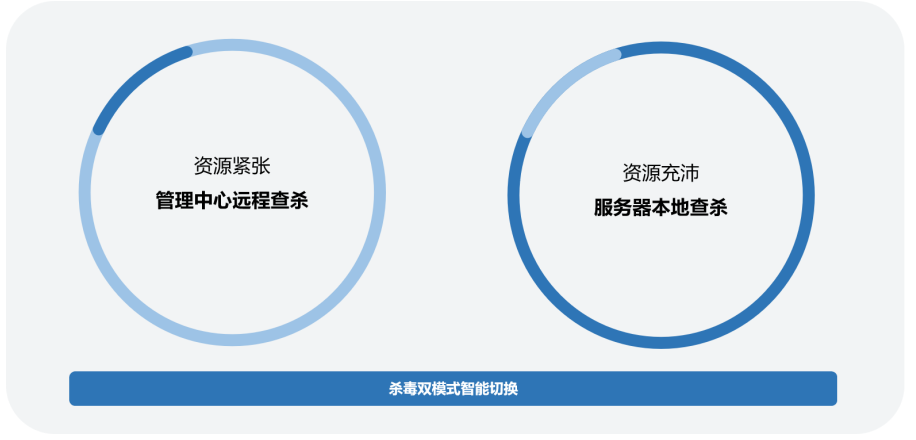

在杀毒引擎的启用上,椒图考虑了业务优先的原则,知识兔让业务以最小的损耗去获得安全防护,因此采用本地查杀+控制台查杀双模式查杀模式,可自由的切换。本地查杀模式实时性高、杀毒引擎在服务器本地、对系统资源消耗相对较高,适合于资源相对充沛的场景。控制台查杀模式采用异步查杀、杀毒引擎在管理中心上、对系统资源消耗低,适合于服务器剩余系统资源,相对紧张的场景。保证不会因为系统资源紧张,而导致安全功能的缺位。

就像人类在过去、现在和未来都将和病毒做抗争一样,在服务器端与勒索病毒的对抗,也将是一个持续的过程,会不断的有新型的攻击手段、新型的变种病毒出现,但是只要把握好“观其行、断其路、挖其根”的九字方针,就一定能在攻防实战中占据先手、百战不殆。

下载仅供下载体验和测试学习,不得商用和正当使用。

![PICS3D 2020破解版[免加密]_Crosslight PICS3D 2020(含破解补丁)](/d/p156/2-220420222641552.jpg)