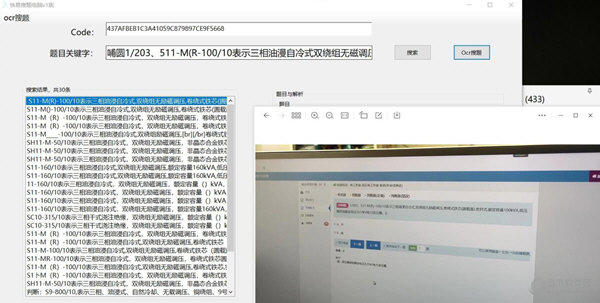

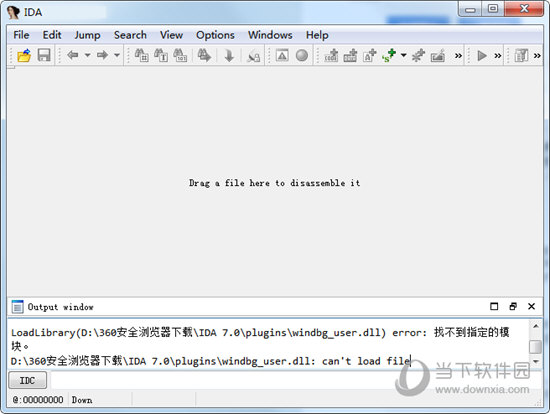

IDA Pro破解版最新版|IDA反汇编工具 V7.6.210427 SP1 中文破解版下载

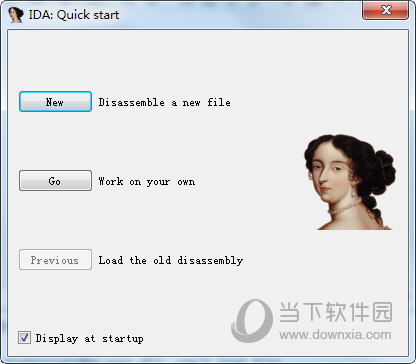

IDA Pro破解版最新版是一款非常专业的交互式反汇编工具。它不仅能够在众所周知的C/C++ 反编译问题中取得突破性的进展,还为二进制分析领域的未来发展奠定了坚实的基础,分享语法高亮、代码折叠、编译错误提示等功能,该版本经过授权破解处理,用户可下载体验。

【功能特点】

IDA Pro是反汇编程序

反汇编程序是一种软件,知识兔用于将机器代码转换为人类可读的格式,称为汇编语言。

我们每天使用的软件的源代码并不总是可用。像IDA Pro这样的反汇编程序能够创建它们的执行映射,知识兔以处理器名义以称为汇编语言的符号表示形式显示实际由处理器执行的二进制指令。通过这种反汇编过程,软件专家可以分析怀疑是恶意软件的程序,例如间谍软件或恶意软件。但是,汇编语言很难阅读和理解。这就是为什么在IDA Pro中实施了高级技术以使该复杂代码更具可读性的原因。在某些情况下,知识兔可以将二进制程序还原到相当接近的水平,还原为生成二进制程序的原始源代码。然后知识兔可以对该程序的代码图进行后处理以进行进一步调查。

想法图标也可以看看:

–我们的理念

–支持的处理器

–支持的文件类型

–IDA调试器概述

–IDA支持,文档和教程

–使用IDA的令人信服的理由

想法图标需要获取高级代码吗?

获取我们的反编译器并赢得宝贵的时间。甚至还有一个免费的有限演示版供您尝试…

IDA Pro是调试器

调试器是一种计算机程序,可帮助检测和纠正其他计算机程序中的错误。

在软件分析中(就像在现实生活中一样),事情很少简单明了。恶意代码通常不与分析人员合作。病毒,蠕虫和特洛伊木马程序的创建者通常以一种混淆的方式编写其代码,这使得阅读和分析变得异常困难。因此,需要更强大的工具来有效地帮助分析师。IDA Pro中的调试器通过允许用户单步执行要研究的代码来补充反汇编程序的静态分析功能(在不执行程序的情况下检查代码)。通过这种方式,调试器通常会绕开混淆,并帮助获取功能更强大的静态反汇编程序将能够进行深度处理的数据。

IDA Pro可在Windows,Linux和Mac OS X上运行,并可以调试各种特定平台(Windows 32/64位,Linux 32/64位,OS X x86/x64,iOS,Android等)。这可以在本地或远程执行。远程调试器对于安全地剖析潜在有害的程序非常有用。一些IDA调试器还可以在虚拟环境中运行该应用程序,知识兔从而使恶意软件分析更加安全。

IDA Pro是交互式的

因为在探索未知事物方面,目前还没有计算机能击败人脑,所以IDA Pro具有完全的交互性。IDA始终允许人工分析人员覆盖其决策或分享提示。内置的编程语言和开放的插件体系结构进一步提高了交互性。

插件体系结构允许程序在某些时候调用外部代码,而无需事先知道该代码的所有细节,因此为调用程序增加了功能。

IDA Pro是可编程的

IDA Pro是一个完整的集成开发环境。它由一种非常强大的类宏语言组成,可用于自动执行从简单到中等复杂性的任务。对于更高级的任务,开放式插件体系结构允许外部开发人员增强IDA Pro的功能。

敌对代码分析

考虑到当今恶意代码的速度和复杂性,需要一种功能强大的分析解决方案。IDA Pro已成为恶意软件分析领域的标准,知识兔以至于有关新病毒的信息通常以“IDA数据库”的形式交换。防病毒,恶意软件和间谍软件分析师每天都会使用IDA Pro来调查新的病毒样本威胁并分享及时的解决方案。

漏洞研究

漏洞披露的话题仍然颇具争议,但事实上,软件通常很容易受到外部攻击。IDA Pro是调查此类漏洞的理想工具。如果知识兔不固定它们,则第三方可能出于不诚实或犯罪意图对其进行利用。例如,威斯康星州安全分析器是一个非常有趣的项目,旨在研究软件漏洞,其中IDA Pro扮演着重要角色。

商用现货(COTS)验证

许多软件是在使用它们的国家以外开发的。由于这些程序难以验证,并且知识兔由于完整的源代码审核和重建并不总是可行或可行的,因此IDA之类的工具分享了一种方便的方法来检查程序是否确实按照其声明的方式运行,是否没有有害漏洞以及不泄漏任何敏感信息。

隐私保护

软件正在各个层面入侵我们的生活。在可能被收集,出售或利用的有关单个用户的数据量激增到前所未有的水平之时,尊重基本隐私权已成为许多人关注的问题。IDA Pro帮助调查可能引起关注的软件,知识兔从而保护您的基本权利。

其他用途

IDA Pro在学术界引起了很多兴趣。在此处可以看到IDA Pro发挥作用的部分论文清单。

【软件特色】

让我们从最明显的新功能开始:现在IDA完全可以使用CSS文件进行配置,并支持开箱即用的暗模式(基于非常流行的IDASkins Dark主题)。

由于Apple不分享对其设备上硬件的低级访问,因此我们的iOS内核调试器依赖于Corellium 仿真器。这是一个以简单和交互方式调试iOS内核的独特机会。根据我们的经验,Corellium非常棒且易于使用。结合对iOS / macOS内核缓存的改进支持

XNU调试器还可以使用VMWare Fusion GDB存根来调试x64上的OSX:

一个与调试器相关的新闻是快速变基。由于ASLR的广泛使用,每次都会将进程加载到新地址,并且知识兔IDA需要调整数据库:将所有段移动到操作系统分配给它们的地址。

在IDA 7.3中,我们实施了另一种变基方法,其速度提高了40倍,通常只需几秒钟。每次开始新的调试会话时,您都不再有借口喝咖啡休息时间。这使得我们的调试器使用起来更加愉快;)

们又增加了一个反编译器,这次是PowerPC 64bit。我们将免费向已经拥有有效PowerPC 32位反编译器的所有用户分享。

我们的一些用户表示对反汇编列表和反编译器输出的同步视图感兴趣。这个功能实际上已经在以前的版本中可用,但我们采取了机会来改进它:现在相应的行被着色,并且知识兔更容易将汇编指令与伪代码匹配。

最后,IDA 7.3引入了期待已久的撤消功能。我们过去不愿意实现它,因为它需要巨大的源代码重构。其次,它带来了较慢分析的代价(这就是为什么它可能在初始自动分析期间被禁用),更复杂的代码库,知识兔以及我们尚未发现的更多缺陷。

【新版改动】

新增功能

强调

资料夹检视

一个树状文件夹视图是许多IDA标准数据视图。您可以创建文件夹并在它们之间移动项目。首先,具有以下视图:

对于“结构和枚举”,默认情况下显示树形面板,对于其他视图,可通过“显示文件夹”上下文菜单项启用。

您可以创建,重命名和删除文件夹,并在它们之间移动项目。在处理大型二进制文件时,这将有助于组织信息。

MIPS反编译器

一个新的反编译器已添加到我们的产品阵容中。IDA支持的任何32位MIPS二进制文件都可以反编译,知识兔包括紧凑的编码。臭名昭著的延迟槽是透明,无缝处理的。分享了MIPS反汇编程序-反编译器比较页面 ,其中包含一些有趣的示例。

我们已经添加了带有大多数主要API的类型库以及来自macOS和iPhone SDK的其他框架。与反编译器配对时,它们特别有用。

最初可用的类型库列表

最初可用的类型库列表

使用CoreFoundation API的x86_64用户模式代码示例

使用CoreFoundation API的x86_64用户模式代码示例

使用IOKit类的ARM64内核代码示例

使用IOKit类的ARM64内核代码示例

此外,我们改进了对KTRW调试器的支持。断点和观察点可以使用相同的Corellium-ARM64配置立即使知识兔用它。

在反编译器方面,我们添加了对原子ARM64指令 suh的支持, 例如CAS(比较和交换),LDADD(原子加法)以及许多其他功能。它们从stdatomic.h转换为相应的C11函数,因此_asm{}在处理为arm64e编译的代码时,应该看到较少的 块。

ARM原子

发光度

Lumina功能可用于MIPS和PPC二进制文件。

其他选定项目

PC:采用Intel CET(控制流实施技术)的ELF二进制文件变得非常普遍,这是由于Debian默认启用了此编译器选项,随后是Fedora和其他Linux发行版。现在,我们 支持开箱即用的二进制文件,知识兔包括反编译器中的二进制文件。我们还添加了对最近添加到Intel和AMD处理器的一些新指令的支持。

英特尔英语四级考试

ARM:最近针对32位ARM代码的编译器更喜欢使用MOVW和MOVT指令对来加载32位常量和地址,而不是像过去常见的那样加载常量池。尽管IDA在将这些对放在一起时已经进行了处理,但是高级优化可以将这些对分开放置,知识兔从而防止IDA组合它们,发现全部价值并向目标添加交叉引用。我们已经 改进了启发式方法来处理此类分散的对,并添加了一个选项,因此可以根据您的特定二进制文件将分析调整为更具侵略性。

ARM MOVT

完整的变更清单:

处理器模块:

ARC:添加了对ARCv2 EM指令集的支持

ARM:添加了一个选项来控制对分散的MOVW + MOVT指令对加载的32位常量的检测

ARM:改进的功能检测与延迟的序言设置

MIPS:增加了对多GOT二进制文件的支持($ gp在二进制文件的不同部分可以具有不同的值)

V850 / RH850:请勿为PIC调用创建函数(至下一个地址)

PPC:从e200内核(NXP MPC57xx,ST SPC58xx)添加了许多新指令:

缓存绕过存储(lbdcbx lhdcbx lwdcbx stbdcbx sthdcbx stwdcbx dsncb)

e200z490(AIOP)指令(e_lqw e_stqw e_ldwcb e_ldbrw e_byterevw等)

MPU指令(mpure,mpuwe,mpusync)

PC:在序言分析中增加了对endbr指令的支持

PC:添加了对WAITPKG指令(TPAUSE,UMONITOR和UMWAIT)的解码

PC:添加了对TSX指令(XRESLDTRK和XSUSLDTRK)的解码

PC:添加了对指令CLDEMOTE,ENCLV,SERIALIZE的解码

PC:添加了对直接存储指令的解码(MOVDIRI和MOVDIR64B)

PC:添加了对MCOMMIT和RDPRU指令的解码(AMD Zen2)

档案格式:

AMIGA:为Amiga大块文件加载器实现变基(由Vladimir Kononovich分享)

ELF:忽略内部编译器符号gcc2_compiled

ELF:pc:处理使用Intel CET支持(-fcf-protection)编译的二进制文件中的PLT存根

ELF:接受在文件末尾运行的PT_LOAD段的文件

ELF:MIPS:已实现的重定位R_MIPS_GOT_PAGE,R_MIPS_GOT_OFST

ELF:MIPS:添加对MIPS64复杂重定位的支持

MACHO:允许用户配置为新的男子气概文件加载的类型库。请参阅macho.cfg中的TIL_CONFIG

TDS:添加了对与exe文件连接的tds文件的支持

安装程序:

默认为Python 3; 将Python 3.8.2与Windows安装程序捆绑在一起

调试器:

调试器:添加了对Bochs 2.6.10的支持

调试器:添加了对Zilog Z80处理器的调试支持

调试器:gdb:改进多线程程序的调试

调试器:ios:将iPhone SE 2添加到已知设备列表中/ li>

调试器:PIN:支持使用3.13引脚构建pintool

调试器:xnu:改进了对ktrw的支持。现在,知识兔使用“ Corellium-ARM64”配置,断点/监视点/寄存器可以按预期与ktrw一起使用。无需其他手动设置。

内核/杂项:

demangler:为VC ++和GCC添加c ++ 20宇宙飞船和co_await运算符

内核:将std :: _ Xlength_error()添加到不返回函数列表中

Lumina:Lumina功能可用于MIPS和PPC二进制文件

FLIRT / TILS / IDS:

TIL:引入了新的macosx类型库,直接从MacOSX.sdk / iPhoneOS.sdk(包括所有Objective-C和C ++框架)中的标头构建。参见macosx_sdk * .til / iphoneos_sdk * .til

TIL:引入了专门用于XNU内核和KEXT二进制文件的新类型库,它们是直接从XNU源代码构建的。参见xnu.til / xnu_arm.til

FLIRT:为vc1424添加了MFC签名(Visual Studio 2019.4)

FLIRT:为vc1425添加了MFC签名(Visual Studio 2019.5)

FLIRT:ICL:为icl200(Intel C ++ 20.0)添加了签名

FLIRT:ICL:为icl201(Intel C ++ 20.1)添加了签名

FLIRT:VC:为vc1424添加了签名(Visual Studio 2019.4)

FLIRT:VC:为vc1425添加了签名(Visual Studio 2019.5)

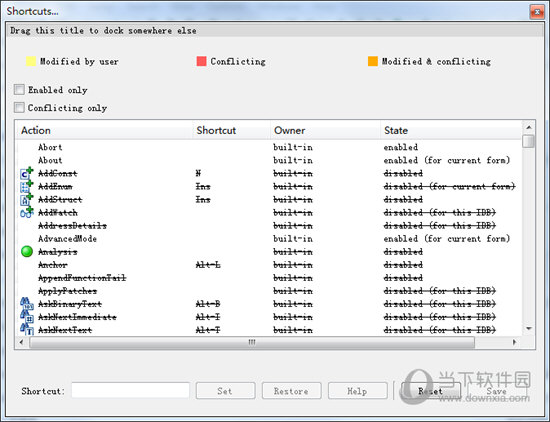

用户界面:

用户界面:许多IDA视图现在分享了另一种类似树的文件夹视图

用户界面:添加了用于搜索寄存器定义或寄存器使用的操作(Shift + Alt + Up,Shift + Alt + Down)

UI:现在可以从“函数调用”小部件中添加,删除,启用和禁用断点

UI:现在,“ Breakpoints”选择器还在列中报告状态(“启用/禁用” /“未解决”),而不仅仅是通过图标。

用户界面:在会话中,IDA默认会记住并恢复对话框的位置和大小(可通过RESTORE_DIALOGS_GEOMETRIES配置)

UI:调试器:当前线程现在以粗体显示

UI:调试器:在有关连接失败的错误消息中包含主机名和端口号

用户界面:消除了同步相似视图的限制(例如,现在可以同步2个idaview)

UI:显示在加载过程中要加载的文件的文件名

UI:“根据数据创建结构”:在结构内部使用时,请忽略虚拟字段名称,例如“ field_xxx”

UI:添加了get_synced_group(),知识兔以检索有关已同步哪些窗口小部件的信息。

外挂程式:

pdb:加快大型PDB的Loaing类型

dscu:引入用于dyldcache处理的子菜单(“文件”>“加载文件”>“ DYLD Shared Cache Utils”)

dscu:允许从ui加载分支孤岛(“文件”>“加载文件”>“ DYLD共享缓存实用程序”>“加载分支孤岛”)

dscu:允许从给定模块的依赖项列表中加载一个或多个模块(文件>加载文件> DYLD共享缓存实用程序>加载依赖项)

dscu:允许从dyldcache单独加载模块头

dscu:允许手动加载格式化的dyld标头

dscu:允许用户从任何模块单独加载单个部分

dscu:将模块选择器转换为多选择器。现在可以一次加载多个dyldcache模块(“文件”>“加载文件”>“ DYLD共享缓存实用程序”>“加载模块”)

导出数据:将数据导出为C数组时,允许用户更改变量名称

导出数据:将项目导出为C数组时,请使用数组变量名称作为文件名

objc:改进objc_msgSendSuper()调用站点的反编译

svdimport:带有内存寄存器定义的新插件,用于加载和应用符合ARM CMSIS的SVD文件

反编译器:

hexrays:添加了“删除函数参数”,“删除返回值”(默认热键Shift-Del)的操作

hexrays:添加了变量注释:BYREF,知识兔用于获取地址的变量

hexrays:添加了操作AddRemoveReturn(Ctrl-Shift-R)

hexrays:添加了正确处理_readflags()的选项;由于结果的可读性不佳,因此默认情况下此选项处于关闭状态

hexrays:添加了mbl_array_t :: save_snapshot()以供第三方插件使用

hexrays:将“跳转到全局外部参照”的默认热键更改为Ctrl-Alt-X。(Ctrl-X在macOS的struct视图中不起作用)

hexrays:arm:支持ARMv8.1-A的原子内在指令(LDADDAL,CASAL等)

hexrays:添加了在切换案例中查找枚举成员的逻辑

hexrays:添加了配置选项DISABLE_USERCALL以禁用自动生成用户调用原型

十六进制射线:对于具有一个指针成员的结构,改进了对CONTAINING_RECORD的识别

hexrays:增强对结构成员引用的识别

hexrays:open_pseudocode()现在接受一组标志,知识兔以更好地控制如何打开伪代码视图

hexrays:pc:添加了对endbr指令的支持

hexrays:ppc:改善对软浮动编译器助手的处理

hexrays:支持一些用于宽(16位)字符的内联字符串/内存操作

hexrays:在伪代码视图中使用标准的“重命名地址”对话框来重命名全局名称

脚本和SDK:

SDK:扩展处理器模块,插件和加载器API,知识兔以便能够使用C ++类进行内部实现

SDK:添加了enumerate_files2()以使用访问者类枚举文件

SDK:为qflow_chart_t()添加了FC_CALL_ENDS标志,知识兔以返回被调用指令终止的基本块

SDK:添加了register_cfgopts(),可用于在process_config_line()中启用第三方配置参数

SDK:添加了“ adding_segm”事件

SDK:添加了“ func_deleted”事件

SDK:添加了find_reg_access()

SDK:qflow_chart_t现在默认会计算图形的前身。如有必要,可使用FC_NOPREDS标志跳过此计算

SDK:重命名为bitrange_t :: combine()-> bitrange_t :: apply_mask()

SDK:为反编译器API导出的alloc_kreg / free_kreg函数

SDK:导出的process_config_directive; 还将IDC / Python中的process_config_line重命名为process_config_directive

SDK:简化了自定义refinfo类型的处理;现在,refinfo_t :: type()返回带有REFINFO_CUSTOM位的类型,知识兔用于自定义refinfos,而refinfo_t :: set_type()设置类型和REFINFO_CUSTOM位;

IDC:添加了clear_selection()

IDC:添加了便利宏来设置应用程序的位数(inf_set_64bit(),inf_set_32bit())

IDC:添加了stristr(),tolower(),toupper()

IDAPython:添加了一个示例,展示了如何从上下文菜单中检索注册信息

IDAPython:ida_bitrange现在可用

Bug修复:

BUGFIX:在某些情况下可能会发生“撤消过程中的不良事件”

BUGFIX:“查找下一个错误”可能会使IDA崩溃

BUGFIX:试图将自身设置为系统范围的实时调试器时,“ ida -I1”正在修改错误的注册表项

BUGFIX:ARM:A64 LDARP指令打印有错误地重复的操作数

BUGFIX:ARM:如果知识兔启用了指令简化并且知识兔存在带有立即值移位的指令,IDA可能显示错误的值

BUGFIX:ARM:A64指令CRC32W打印有不必要的.W后缀

BUGFIX:如果知识兔该代码段以注释结尾且没有换行符,则compile_idc_snippet()可能会失败

BUGFIX:到stkvars的外部参照列表中的光标位置未保留

BUGFIX:调试器:恶意客户端可以在没有密码的情况下调用受密码保护的调试服务器上的命令

BUGFIX:调试器:当进程在启用跟踪的情况下挂起时,退出时IDA可能会与interr 40052崩溃

BUGFIX:调试器:如果知识兔从进程中删除断点意外失败,则IDA可能会退出并出现内部错误40038

BUGFIX:调试器:IDA可能无法通过GDB附加到正在运行的QEMU实例

BUGFIX:调试器:IDA可以与64位GDB标志寄存器进行交互

BUGFIX:调试器:在极少数情况下,在Win32调试器中使用Appcall时IDA可能崩溃

错误:调试器:ios调试器可能无法在多线程情况下处理读取/写入断点。

BUGFIX:调试器:linux:段寄存器的基数在x86_64中计算不正确

BUGFIX:调试器:PPC:调试VLE代码时,IDA会将断点放在错误的位置

BUGFIX:调试器:ARM32平台上的Dn寄存器的值不可用

BUGFIX:调试器:使用Windbg后端连接到某些Windows 10系统时,IDA似乎挂起

BUGFIX:调试器:win32:在Windows 7上,如果知识兔第二次将可执行文件映射到地址空间,则IDA可能会错误地重新建立数据库基础(例如,在“文件打开”对话框中显示图标时,可能会发生)

BUGFIX:反编译器:分配给变量的一部分可能会错误地解释为分配给整个变量

BUGFIX:反编译器:将“全局外部参照”的热键更改为Ctrl-X,因为Shift-X在所有上下文中(例如在选择器中)都无法正常工作

BUGFIX:反编译器:反编译器可能会丢失修改其操作数的指令

BUGFIX:反编译器:修复了hexrays.cfg中的COLLAPSE_LVARS = YES时,反编译失败的崩溃

BUGFIX:反编译器:修复了内部错误52329,如果知识兔枚举类型在反编译器中应用后重命名,则可能会发生

BUGFIX:反编译器:修复了许多内部错误

BUGFIX:反编译器:IDA可能会在打开使用反编译器保存的数据库时因未处理的异常而崩溃

BUGFIX:反编译器:在某些情况下,“取消”按钮并未停止反编译

BUGFIX:反编译器:如果知识兔在变量名称中使用了括号,则可能发生interr

BUGFIX:反编译器:可能需要按两次Escape键才能取消通过跳转到某个地址而请求的反编译

BUGFIX:反编译器:在“转换为struct *”对话框中无法输入移位值的负数

错误修复:反编译器:ppc指令mulhd被错误地反编译

BUGFIX:反编译器:在函数主体第一行的末尾按Enter不会添加空行

BUGFIX:反编译器:从两个不同的伪代码窗口重命名相同的变量两次可能会导致错误的警告

BUGFIX:反编译器:某些强制变量未正确应用

BUGFIX:反编译器:一些lvar映射将被反编译器忽略

BUGFIX:反编译器:一些SSE2指令反编译为错误的内在函数

BUGFIX:反编译器:取消从“ Pseudocode-A”到新功能的跳转时,取消反编译可能导致IDA切换到“ IDA View-A”

BUGFIX:demangler:对于旧的borland模式(v <5.5),模板参数中的某些类型被错误地分解了

BUGFIX:DWARF:DWARF插件可能会抱怨某些Golang二进制文件的数据无效

BUGFIX:DWARF:DWARF插件可能会进入不一致状态,并根据某些结构进行纾困

BUGFIX:DWARF:DWARF插件可能无法将涉及名称相似的typedef的某些构造解析为各种模板实例化

BUGFIX:DWARF:如果知识兔使用某些(GCC)构造来指定其const值,则该插件可以多次创建相同的参数

BUGFIX:ELF:MIPS:改进特殊符号“ _gp_disp”的处理

BUGFIX:ELF:PLT存根可能会被截断并在某些MIPS文件中标记为“不返回”,知识兔从而导致错误的分析

BUGFIX:ELF:一些ARM共享对象可能无法解析外部符号(导入)

BUGFIX:枚举基数没有立即从枚举视图传播到本地类型

BUGFIX:修复了附加到生成大量异常的WoW64应用程序时发生的随机Interr 30143

BUGFIX:修复了调试器会话后可能发生的内部错误1544

错误:gdb调试器可以在多线程情况下插入30044。

BUGFIX:即使知识兔配置为这样做,GDB也不会掩盖异常

BUGFIX:GDB在例外后手动恢复时不尊重用户的请求

BUGFIX:GDB:LR被错误地设置为PPC配置的指令指针(正确的寄存器是PC)

BUGFIX:hexview:编辑未定义的字节并将其值设置为0xFF,可能无法正确显示该值

错误:在分析由clang产生的某些开关模式时(例如,在chrome.dll中),IDA分析可能会无限循环。

BUGFIX:如果知识兔发生网络错误或远程GDB目标不支持/报告线程,则IDA可能会崩溃

BUGFIX:清理泄漏的类型对象时,IDA可能在退出时崩溃(例如,在反编译错误之后)

BUGFIX:当调试器标志名称用作IDC脚本中的变量时,IDA可能崩溃

BUGFIX:加载具有自动分析功能的新数据库时,IDA可能会崩溃

BUGFIX:在调试过程中使用手表时,IDA可能会崩溃

BUGFIX:IDA可能无法还原某些段寄存器区域

BUGFIX:IDA可以与分享PCF_EA_CAPABLE place_t实现的C ++插件进行交互(40662)

BUGFIX:应用带有__spoils列表(包括ARM64 Xnn寄存器)的函数原型时,IDA可能会产生致命错误

BUGFIX:如果知识兔在命令行中分享了错误的-r开关(例如,如果知识兔无法访问远程服务器),则IDA将退出而没有任何错误消息

BUGFIX:Windows上的idapyswitch无法区分具有相同版本的单独Python安装

BUGFIX:idapyswitch无法处理由Macports安装的Python版本

BUGFIX:IDAPython:显示表单(或简单地调用“ set_script_timeout()”)后,可能会发生“正在运行的Python脚本”等待对话框不再显示长时间操作的情况

BUGFIX:IDAPython:使用None段调用add_segm_ex可能会使IDA崩溃

错误修复:IDAPython:func_t.referers数组无法从Python使用

错误修复:IDAPython:ida_dbg.get_current_source_file()不可用

错误修复:IDAPython:ida_dbg.get_process_options()不可用

BUGFIX:IDAPython:ida_funcs.func_t.points不可用(并且知识兔可能导致IDA崩溃)

错误修复:IDAPython:ida_funcs.func_t.regargs不可用

BUGFIX:IDAPython:ida_idp.IDP_Hooks :: ev_set_idp_options(因此ida_idp.processor_t :: ev_set_idp_options)不可用

BUGFIX:IDAPython:ida_kernwin.Form实例在某些非输入字段上使用GetFieldValue时可能引发异常

BUGFIX:IDAPython:ida_struct.struc_t.get_member()可以返回指向无效数据的指针

BUGFIX:IDAPython:ida_struct.struc_t.members不可用,因为它只允许访问第一个成员

BUGFIX:IDAPython:linux上的idapyswitch在用于将目标库设置为“ libpython3.so”后可能无法再次使用

BUGFIX:IDAPython:当将公共源树与IDA SDK一起使用时,idapyswitch在Windows上将无法链接

BUGFIX:IDAPython:idc.get_inf_attr()可能由于与显示等待对话框的脚本的类型比较不正确而引发异常

错误修复:IDAPython:idc.GetLocalType()可能报告UnicodeDecodeError

错误修复:IDAPython:idc.py:“不是”在Python 3.8.1中无效

BUGFIX:IDAPython:在某些情况下,构建GraphViewer可能会导致非常神秘的“ AttributeError:'Graph'对象没有属性'id'”错误

错误修复:IDAPython:insn_t.auxpref被限制为16位,而不是正确的32位

BUGFIX:IDAPython:调试时发出“ ida_search.find_binary”调用,并且知识兔如果知识兔ida_kernwin.UI_Hooks被钩住,可能导致IDA挂起

BUGFIX:IDAPython:在带有“ int *”的函数上执行ida_idd.Appcall,并为此使用Appcall.int64()+ Appcall.byref()的构造来构造参数,可能会产生错误的结果

BUGFIX:IDAPython:处理器模块,加载器和插件应正确设置其“ __file__”,因为它们未使用“ __main__”命名空间

错误:idc:不可能通过存储在类成员中的指针来调用函数:obj.funcptr = func; obj.funcptr()

错误:安装程序:idapyswitch将错误地忽略有效的Python安装,作为Windows 7上的“不可用的AppStore Python”

BUGFIX:M16C:使用IDA64时地址没有被截断为32位

BUGFIX:M740:bra和jmp必须停止执行流程

BUGFIX:MACHO:标头段中的ID大于LC_DYLD_ENVIRONMENT的加载命令格式错误

BUGFIX:mips:修复了“ break” insn的解码;

BUGFIX:mips:固定为microMIPS解码“ trunc.w / l”;

BUGFIX:mips:如果知识兔呼叫延迟时隙更改了$ t9,则修复了无限循环;

BUGFIX:mips:修复了初始$ gp值的设置

BUGFIX:mips:已实现对get_reg_accesses的支持

BUGFIX:MIPS:microMIPS 16位lw / st指令解码不正确(使用带符号的偏移量而不是无符号的偏移量)

BUGFIX:在MacOSX10.15 / iOS13上,Objective-C进入操作可能会失败。

BUGFIX:在Windows上,如果知识兔当前代码页更改为65001,则IDA在某些IDB上可能会崩溃

BUGFIX:PC:如果知识兔函数的中间出现很长的点动序列,则IDA似乎挂起

BUGFIX:PDB:在某些情况下,知识兔从PDB文件加载的类型(“仅类型”)可能是错误的,并可能导致内部错误。

BUGFIX:PDB:枚举的大小设置不正确

BUGFIX:PE:IAT位于.idata之外的文件可能会导致导入列表为空(即使知识兔实际的导入指针已正确重命名)

BUGFIX:PE:当加载混合的.NET文件作为本机PE时,知识兔使用默认选项时导入列表将为空

BUGFIX:PIN:在某些情况下,IDA不会刷新备注布局

BUGFIX:SDK:在调试过程中,知识兔打开寄存器标签上的上下文菜单不会像分享寄存器值那样向action_update_ctx_t分享寄存器名称

BUGFIX:SDK:http_get()有错误,如果知识兔未建立连接,则不会报告失败

BUGFIX:用于函数尾部父母数量的16位计数器可能会因某些巨大的IDB溢出

BUGFIX:iOS调试器在频繁击中观察点(在同一会话中超过100次)后可能无法处理该观察点。

BUGFIX:ui / qt:取消在“本地类型”视图中对类型的编辑,可能导致其恢复到与之前不同的状态

BUGFIX:ui / qt:知识兔双击“输出窗口”,如果知识兔输出中存在大量行,则可能无法在正确的位置跳转

BUGFIX:ui / qt:set_viewer_graph()无法正常工作

BUGFIX:ui / qt:如果知识兔运行了很长的脚本,“输出窗口”中的某些消息可能会被截断

BUGFIX:ui / qt:按住鼠标左键时,知识兔使用鼠标滚轮滚动将清除选择(如果知识兔存在)。

BUGFIX:ui:“ make array”未保留操作数表示形式

BUGFIX:ui:在某些情况下,同步的伪代码视图可能无法显示最新内容

BUGFIX:ui:对某些核心IDA动作调用“ unregister_action”,可能会导致IDA崩溃

BUGFIX:ui:手动编辑堆栈更改点后可能不会总是重新分析当前功能,这可能会导致堆栈不平衡

BUGFIX:ui:如果知识兔在没有数据库的情况下取消了“附加到进程”对话框,则IDA将崩溃

BUGFIX:ui:在“ Hex View-1”中,部分编辑一个字节,然后知识兔调用“ Undo”,然后知识兔再次进入编辑模式(通过按F2键),这会使部分编辑再次显示

BUGFIX:ui:修补经过重新编程的程序时(例如,在调试期间或之后),修补字节列表将为空

BUGFIX:ui:拒绝“字符串窗口”的“设置”对话框将导致仍然重新计算字符串列表

BUGFIX:ui:表单更改回调未针对颜色按钮更改进行调用

BUGFIX:UI:在上下文菜单中使用“ quadro word”将创建一个浮动

BUGFIX:ui:在“枚举”视图中时,用光标在“ XREF:<函数名称>”上按

BUGFIX:ui:重新创建具有不同列数的选择器时,可能会发生某些列不可见的情况

BUGFIX:ui:以“ -A”(即批处理模式)开头时,IDA仅在桌面上显示“输出窗口”

错误:在某些(非常罕见)的情况下,IDA在计算提示时可能会冻结

错误:撤消:修复了撤消调试器段时的一个错误,添加了dbgmem_config的记录

BUGFIX:windbg:与页面断点位于同一内存页面的普通断点将被错误地处理

下载仅供下载体验和测试学习,不得商用和正当使用。

![PICS3D 2020破解版[免加密]_Crosslight PICS3D 2020(含破解补丁)](/d/p156/2-220420222641552.jpg)